Adobe Commerce ermöglicht Unternehmen, mehrere Storefronts für verschiedene Marken, Produktlinien oder Regionen über eine gemeinsame Plattform und eine einzige Verwaltungsoberfläche zu betreiben. Die robuste Multisite-Architektur und der erweiterte Katalogdienst ermöglichen eine schnelle Expansion in neue Märkte und die Verwaltung von Millionen Artikeln für verschiedene Marken und Regionen. Die Plattform steigert eure Effizienz, da sie die gemeinsame Nutzung von Branding, Katalogen, Inhalten, Promotions und anderen Ressourcen in allen Shops ermöglicht. Darüber hinaus kann jeder Shop auch vollständig an spezifische Markenidentitäten oder regionale Anforderungen angepasst werden. Nativ werden mehrere Sprachen, Währungen und Steuervorschriften unterstützt. Die Funktionalität und Integration wichtiger Backoffice-Systeme in eurem Unternehmen können über zahlreiche APIs und Starter-Kits für Integrationen einfach an die jeweiligen betriebliche Anforderungen angepasst werden.

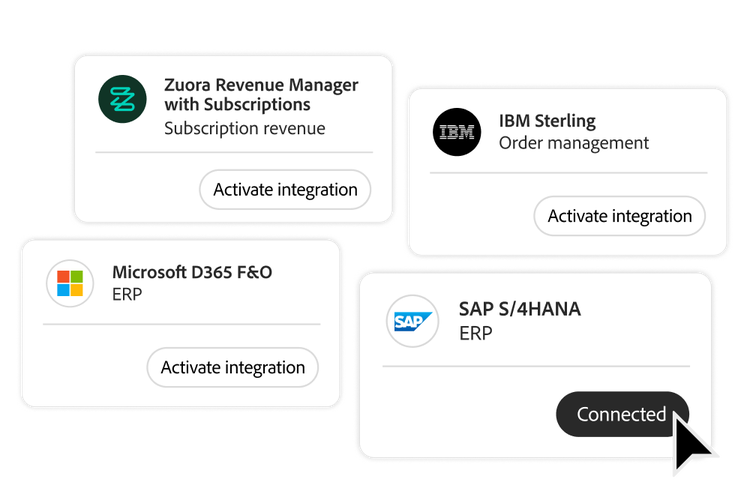

Adobe Commerce lässt sich nahtlos an jedes Backoffice-System anbinden, darunter Enterprise Resource Planning (ERP), Customer Relationship Management (CRM), Product Information Management (PIM), Warehouse Management Systems (WMS) und Order Management Systems (OMS). Dies ermöglicht reibungslose und effiziente E-Commerce-Erlebnisse. Adobe Commerce ermöglicht eine schnelle Integration mit Backoffice-Systemen durch ein Starter-Kit für Integrationen, dass eine Reihe von Vorlagen, Onboarding-Skripten und Best Practices für die Architektur umfasst. Dieses Kit vereinfacht die Datensynchronisierung wichtiger Objekte (z. B. Bestellungen, Kundschaft, Bestände, Produkte und Versandstatus) zwischen Adobe und den Drittanbietersystemen. Außerdem sind über

Adobe Exchange vorkonfigurierte Connectoren verfügbar. Damit kann die Integration mit Lösungen wie IBM Sterling Order Management, Microsoft Dynamics 365 ERP und SAP S4/HANA ERP beschleunigt werden.

Adobe Commerce integriert modernste KI-gestützte Merchandising-Tools, die personalisierte E-Commerce-Erlebnisse möglich machen und Verkäufe sowie Conversion-Raten erheblich steigern. Die Plattform nutzt KI-gestützte semantische Suche, um die Bedeutung und Absicht hinter jeder Suchanfrage zu verstehen und schnelle, relevante Suchergebnisse zu liefern, die auf das Verhalten von Personen auf der Site und die Produktbeliebtheit abgestimmt sind – wie „am häufigsten angesehen“, „am häufigsten in den Warenkorb gelegt“, „am meisten gekauft“, „sehr beliebt“ und mehr. KI organisiert auch Produkte auf Kategorieseiten, um Verkäufe zu maximieren. Zur Verbesserung der Produktentdeckung bietet Adobe Commerce 13 Arten von KI-gestützten Produktempfehlungen, die Erkenntnisse aus dem Kundenverlauf, häufig kombinierten Artikeln, visuellen Ähnlichkeiten und Trend-Produkten nutzen, um Conversions und durchschnittliche Bestellwerte zu fördern. Die Lösung umfasst auch Agent-basierte Content- und Bildgenerierungsfunktionen, die es schneller und einfacher machen, Variationen für noch personalisiertere Commerce-Erlebnisse zu erstellen.

Adobe Commerce ermöglicht es Marken, Agent-basierte Commerce-Funktionen zu nutzen, die Produktentdeckung, Interaktion und Conversions vorantreiben und gleichzeitig die betriebliche Effizienz steigern. Kundinnen und Kunden können Produktentdeckung und Verkäufe auf KI-nativen Kanälen durch die Adobe Commerce-Integration in Adobe LLM Optimizer und durch Unterstützung für neue Agent-basierte Commerce-Protokolle von Google, OpenAI und anderen verbessern. KI-gestützte Dialoge über die Adobe Commerce-Integration in Adobe Brand Concierge helfen Kundschaft dabei, schneller zu finden, was sie wollen, indem Kundenabsichten mit präzisen, aktuellen Informationen aus Produktkatalogen und markengeprüftem Content abgeglichen werden. Adobe Commerce bietet auch Entwicklungs-Agents, um Anwendungsentwicklung, Anpassungen und Storefront- oder Erweiterungsmigrationen zu beschleunigen und so Marken dabei zu helfen, schneller auf den Markt zu kommen.

Adobe Commerce läuft auf einer automatisch skalierenden, hochverfügbaren Multi-Cloud-Plattform, die Abverkaufsaktionen mit über 200.000 Bestellungen pro Stunde problemlos bewältigen kann. Der SaaS-basierte Katalogdienst von Adobe sorgt für schnellere Ladezeiten für Kategorie-, Produktdetail- und Suchseiten. Unterstützt werden eine zehnmal schnellere Datenabfrage und die effiziente Synchronisation mit Drittanbietersystemen (z. B. ERPs). Adobe Commerce bietet außerdem Überwachungs-Tools, die über 200 Metriken erfassen, um die einwandfreie Funktionsweise und Performance der Website sicherzustellen.

Verbraucherinnen und Verbraucher und B2B-Käuferinnen und -Käufer vertrauen euch ihre sensiblen Daten an. Adobe Commerce trägt dazu bei, mithilfe von branchenführenden Sicherheitsmaßnahmen diesem Vertrauen gerecht zu werden. Die Plattform ist als PCI-Lösungsanbieter (Payment Card Industry) der Stufe 1 zertifiziert und wird regelmäßig Sicherheitstests unterzogen, einschließlich Penetrationstests und Schwachstellenanalysen, die von Drittanbietern verifiziert werden. Web Application Firewalls (WAF) nutzen eine innovative, KI-gestützte Bedrohungserkennung und schützen dadurch umfassend vor einer Vielzahl von Schwachstellen. Die Cloud-basierten Lösungen von Adobe Commerce bieten Schutz für Content Delivery Networks (CDN) und vor Distributed Denial of Service-Angriffen (DDoS). Ein integriertes Sicherheits-Scan-Tool hilft euren Teams, Websites proaktiv zu überwachen und warnt bei bekannten Sicherheitsrisiken, Malware und unbefugten Zugriffen. Wenn euer Unternehmen sensible elektronische Gesundheitsdaten verarbeitet, bietet Adobe Commerce eine HIPAA-bereite Lösung für Adobe Commerce on Cloud mit verbesserten Datenschutz-, Sicherheits- und Governance-Kontrollen.

Adobe Commerce vereinfacht die globale Expansion durch eine flexible Multisite-Architektur und integrierte Lokalisierungsfunktionen. Unternehmen können ihren Katalog problemlos für mehrere Märkte gestalten und regionalspezifische Websites mit nativer Unterstützung für mehrere Sprachen, Währungen und Steuervorschriften erstellen. Zusätzlich können mehrere Lagerstandorte konfiguriert werden, sodass in den verschiedenen Regionen stets korrekte Bestandsinformationen vorhanden sind. Vorkonfigurierte Erweiterungen vereinfachen außerdem die Integration lokaler Zahlungs- und Versandoptionen. Eine globale Cloud-Infrastruktur ermöglicht das Hosting in der Region, während ein umfangreiches Netzwerk aus Fachleuten und Entwicklerinnen und Entwicklern zuverlässigen Support bietet, um eure Expansionsbemühungen zu unterstützen.

Adobe bietet euren Teams optimalen Support durch technisches Fachwissen und strategische Anleitung, um euer Unternehmenswachstum zu fördern. Durch die rund um die Uhr verfügbare, fachspezifische Hilfe können Teams schnell Fehler finden und beheben. Kundenbetreuungs- und Beratungs-Teams bieten Unterstützung bei der Planung, bei Best Practices und der optimalen Nutzung der Plattform. Eure Teams erhalten außerdem Zugriff auf zahlreiche Ressourcen – darunter umfassende Dokumentationen, Tutorials, Code-Beispiel, eine Entwicklungsumgebung und Community-Foren, die über

Adobe Experience League und

Adobe Developer verfügbar sind –, sodass ihr die Time-to-Market verkürzen und die Plattformnutzung optimieren könnt. Ein umfangreiches Netzwerk aus erfahrenen Partnerinnen und Partner und Entwicklerinnen und Entwickler unterstützt euch außerdem bei der Strategie, Implementierung und langfristigen Wartung eurer E-Commerce-Aktivitäten.

Adobe Digital Learning Services bietet sowohl von Lehrkräften geleitete als auch On-Demand-Kurse, die eurem Team dabei helfen, die Grundlagen schnell zu beherrschen. Die Kurse decken wichtige Themen ab wie Entwicklungsgrundlagen, Aufbau und Verwaltung von Onlineshops sowie effektive Verwaltung von Katalogen und Produkten in Adobe Commerce.